weekly ctf-1

最近从B站上看到有个Weekly的CTF题,来做一做提升一下自己。这篇是第一题。整个ctf题都是在平台提供的虚拟机环境里进行。

题目地址:https://hetianlab.com/expc.do?ce=4485a3af-0030-4673-9490-3326eb5eca22

目标机:Centos7 IP地址:10.1.1.147:5001

攻击机:Kali IP地址:随机分配

要求:获取目标flag

提示:flag格式为Flag{}

神奇的磁带

在虚拟机中用浏览器直接访问10.1.1.147:5001。

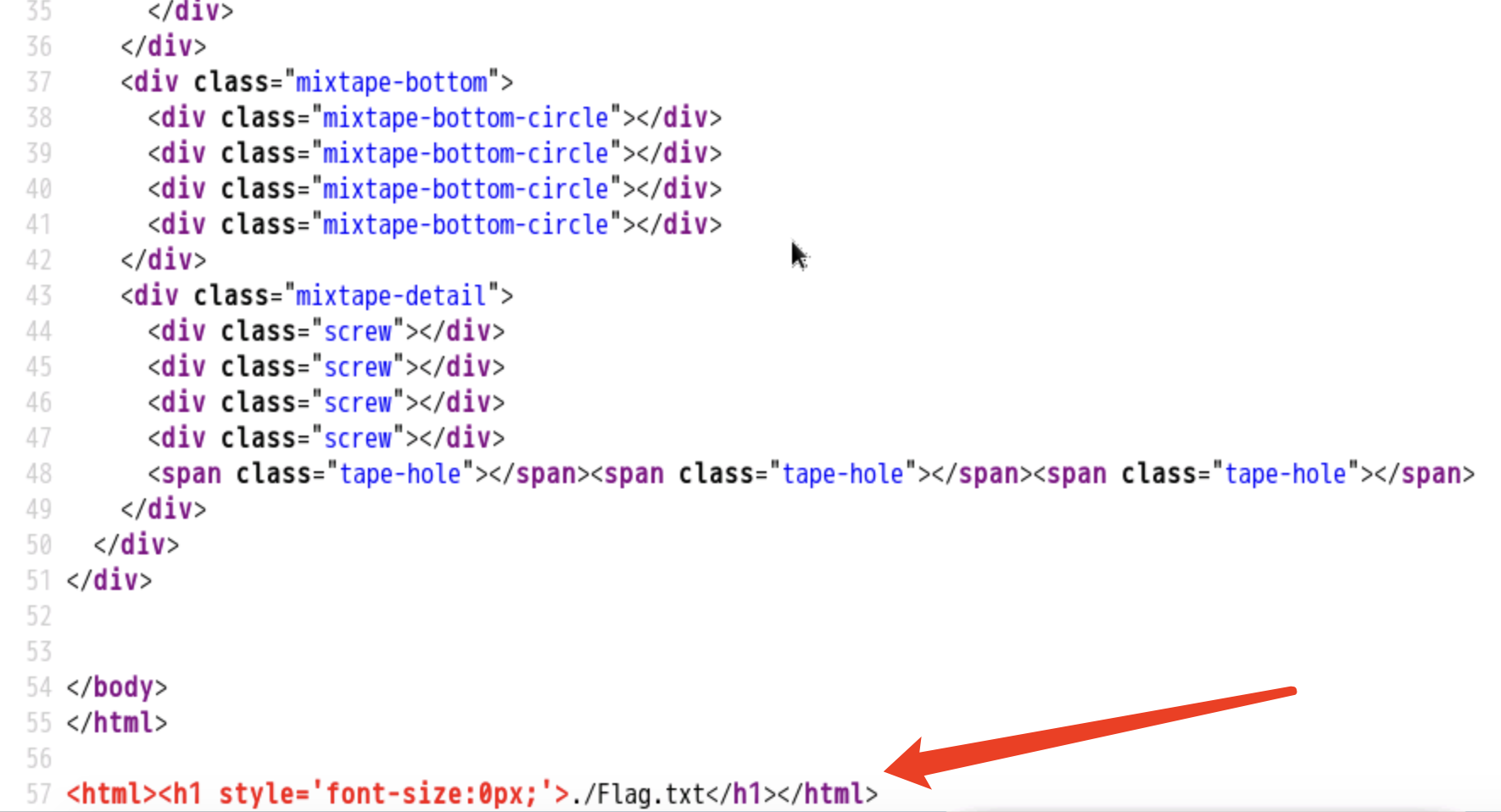

先看一下网页的源码,在最底下看到有个 flag.txt

访问flag.txt看看,发现是一个假的。

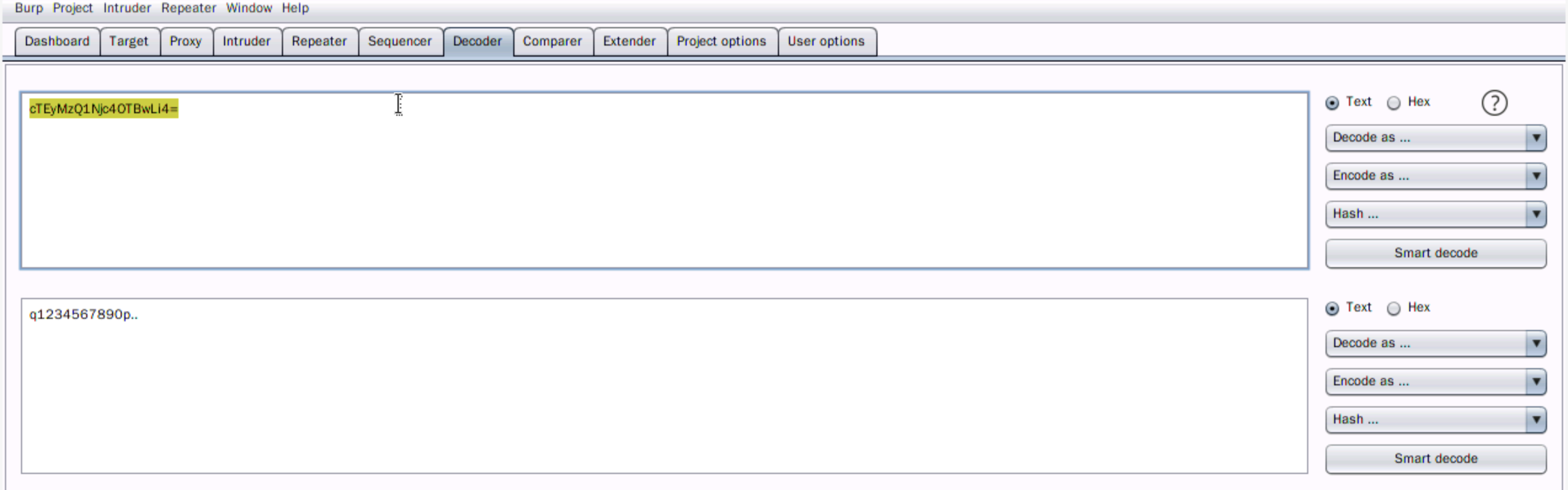

菜鸡如我,找不到做题的突破点了。后来发现cookie的值好像没怎么变过,尝试用base64解密一下。得到结果 q1234567890p..

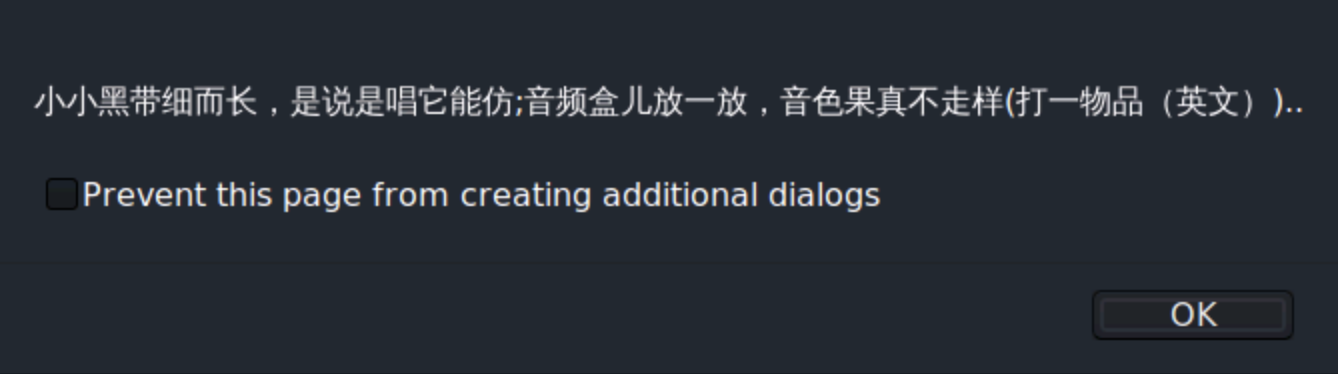

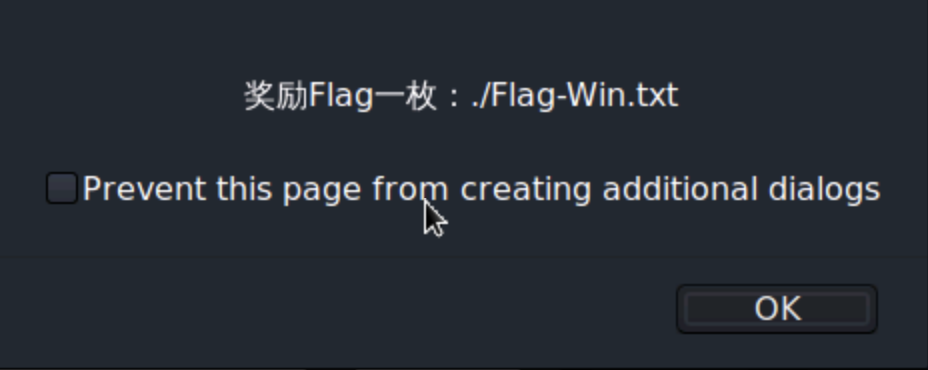

丢进页面里的输入框中,给了一个提示

题目说神奇的磁带,那答案肯定就是磁带的英文 tape了,在输入框中再此输入 tape,有获得了下一个提示

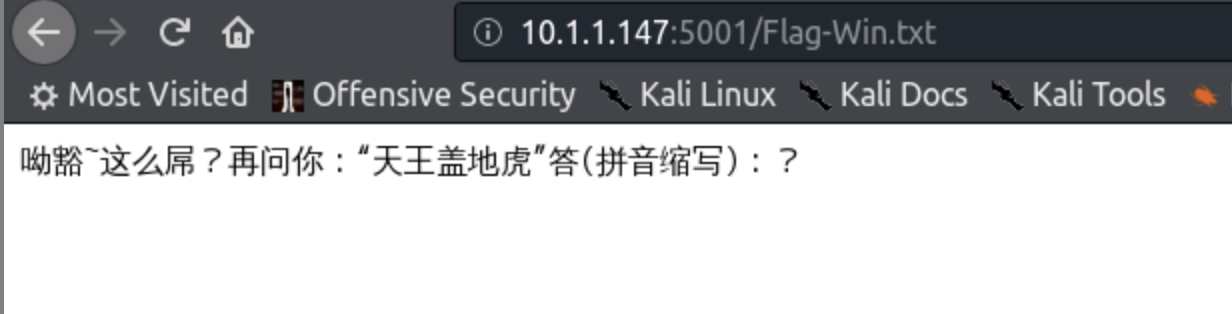

打开该文件看看

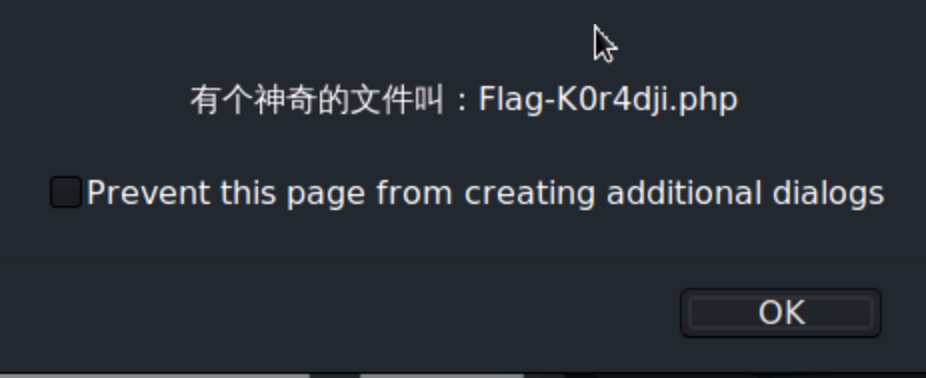

天王盖地虎,宝塔镇河妖。答案应该是 btzhy,再次回到最初的页面将答案输入。获得到一个php文件路径

打开后还是先看看源码

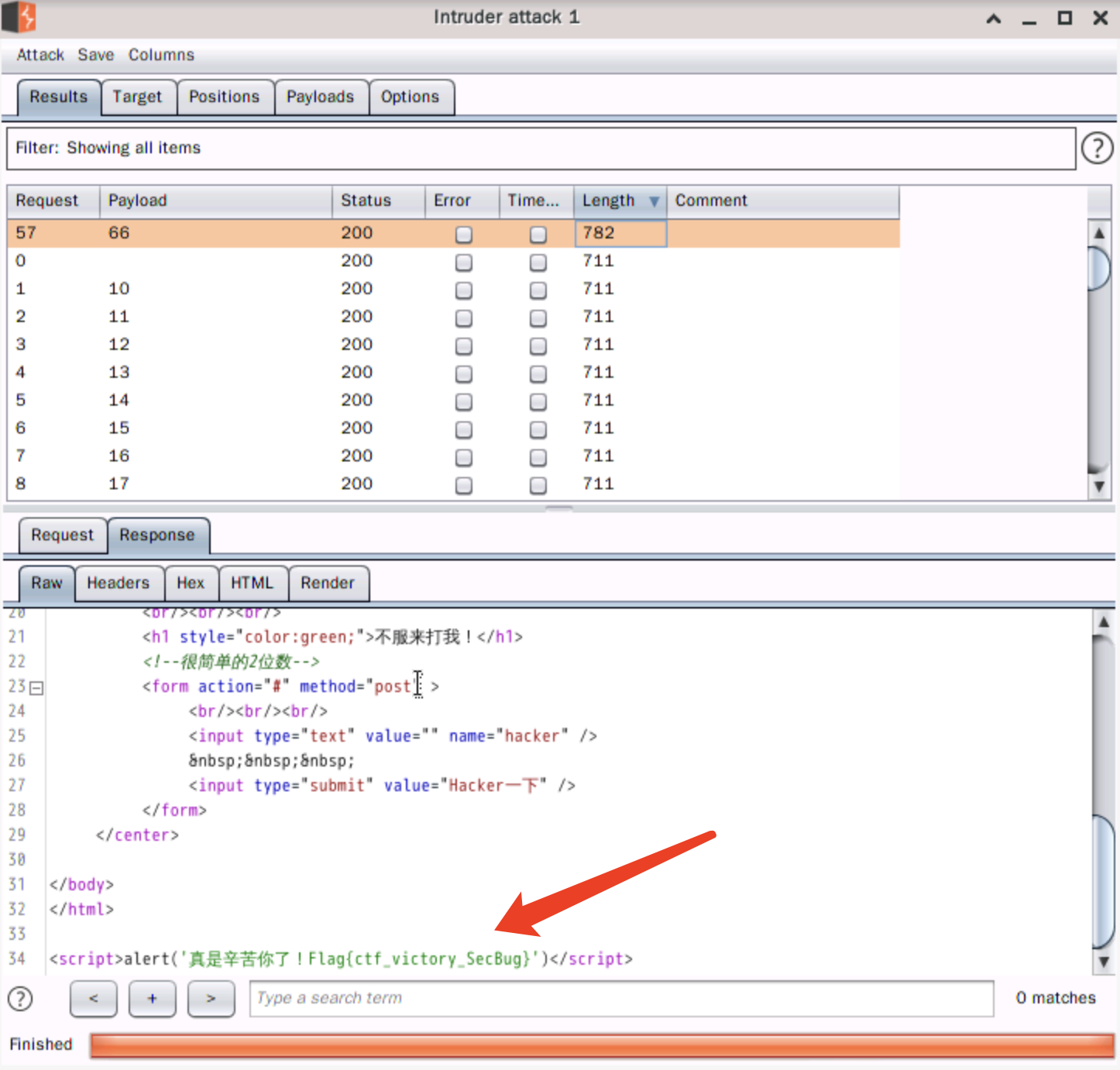

一个简单的两位数,直接进行一个破的暴,得到flag